Виды защиты информации

- Средства защиты информации

- Классификация информации

- Персональные данные

- Классификация средств защиты информации

- Нетехнические средства защиты

- Технические средства защиты информации

- Правовая база защиты информации

- Техническая защита информации

- Криптографическая защита информации

- Физическая защита

- Обеспечение безопасности исходного кода

- SOC (Security Operation Center)

- Многофакторная аутентификация (MFA)

- IRP и SOAR: автоматизация реагирования

- Угрозы информационной безопасности

- Задачи специалиста по ИБ

Утечка конфиденциальных данных — это штрафы, потеря клиентов и репутационный ущерб, который не компенсирует ни один PR-отдел. Средства защиты информации (СЗИ) закрывают эти риски: от шифрования каналов до контроля доступа внутри корпоративной сети. Ниже — разбор инструментов, которые реально работают, а не просто красиво звучат в презентациях вендоров.

Средства защиты информации

СЗИ — это программы, железо и регламенты, которые вместе закрывают каналы утечки данных и сигнализируют о попытках несанкционированного доступа.

Четыре базовых категории:

- Программные — антивирусы, DLP-системы, средства шифрования дисков и трафика, сканеры уязвимостей.

- Технические (аппаратные) — межсетевые экраны (NGFW), аппаратные модули шифрования (HSM), токены, серверы аутентификации. Чтобы выбрать сервер для компании под задачи ИБ, ориентируйтесь на поддержку TPM 2.0, ECC-памяти и IPMI/BMC для удалённого управления.

- Комплексные — связка программного и аппаратного уровня: UTM-устройства, PAM-решения, SIEM + SOAR в единой экосистеме.

- Организационные — политики доступа, регламенты работы с носителями, обучение персонала, physical security серверных помещений.

Ни одна категория сама по себе не даёт результата. Работает только эшелонированная защита — когда каждый слой страхует соседний.

Классификация информации

Прежде чем защищать данные, нужно понять, что именно вы защищаете. Классификация помогает распределить ресурсы: не тратить бюджет на охрану публичного прайс-листа и не оставить без внимания базу персональных данных клиентов.

Практичная схема деления:

- По уровню конфиденциальности — общедоступная, служебная (для внутреннего пользования), конфиденциальная, секретная (гостайна).

- По типу носителя — электронные документы, БД, бумажные архивы, резервные копии на ленточных библиотеках.

- По принадлежности — персональные данные (152-ФЗ), коммерческая тайна (98-ФЗ), интеллектуальная собственность.

Каждая категория требует своего набора СЗИ. Коммерческую тайну достаточно закрыть NDA и DLP, а для ПДн уже нужна сертифицированная криптография и аттестованные информационные системы.

Персональные данные

Персональные данные (ПДн) — любая информация, по которой можно идентифицировать физическое лицо: от ФИО и номера телефона до cookie-файлов и IP-адресов (да, Роскомнадзор трактует их именно так).

Категории ПДн по 152-ФЗ:

- Общедоступные — данные из открытых источников с согласия субъекта (справочники, реестры).

- Специальные — здоровье, расовая принадлежность, судимости, политические убеждения. Обрабатываются только с письменного согласия.

- Биометрические — отпечатки, распознавание лица, голосовой слепок. Хранение — в сертифицированных СКЗИ.

- Иные — всё остальное: должность, стаж, образование, номер договора.

За утечку ПДн грозят оборотные штрафы до 3% годовой выручки (поправки в КоАП, вступившие в силу в 2025). Плюс уголовная ответственность по ст. 272–274 УК РФ, если утечка привела к существенному ущербу. Хранить ПДн на «сервере под столом» — это не экономия, а прямой путь к штрафам ФСТЭК.

Классификация средств защиты информации

Все средства защиты делятся на две группы: технические (работают автономно) и нетехнические (зависят от людей и процессов).

| Технические (формальные) | Нетехнические (неформальные) |

|---|---|

| Криптографические — шифрование данных при передаче (TLS 1.3, IPsec) и хранении (AES-256, ГОСТ 34.12-2018) | Нормативно-правовые — 152-ФЗ, 98-ФЗ, 149-ФЗ, приказы ФСТЭК №17 и №21, стандарты ГОСТ Р 57580 |

| Программные — DLP, SIEM, EDR/XDR, антивирусы, WAF | Этические — корпоративная культура обращения с данными, awareness-тренинги |

| Аппаратные — NGFW, HSM, токены, биометрические считыватели | Организационные — политики ИБ, ролевая модель доступа, инструкции по реагированию на инциденты |

Нетехнические средства защиты

Правовой уровень. Базовая нормативка для ИБ в России: Конституция (ст. 23, 24), 152-ФЗ (персональные данные), 98-ФЗ (коммерческая тайна), 149-ФЗ (информация, информационные технологии). За неправомерный доступ к компьютерной информации — ст. 272 УК РФ (до 7 лет), за создание и распространение вредоносного ПО — ст. 273 УК РФ (до 7 лет), за нарушение правил эксплуатации — ст. 274 УК РФ.

Организационный уровень. Политика ИБ, ролевая модель доступа (RBAC), процедуры приёма/увольнения с отзывом привилегий, сегментация сети между отделами, запрет на USB-носители в зонах обработки ПДн. Организационные меры стоят дёшево, а закрывают до 60–70% инцидентов, связанных с человеческим фактором.

Культура ИБ. Регулярные awareness-тренинги, фишинговые симуляции, геймификация обучения. Если сотрудник не отличает фишинговое письмо от легитимного — никакой NGFW не спасёт.

Технические средства защиты информации

Физические. СКУД (контроллеры доступа, турникеты, биометрические замки), видеонаблюдение с аналитикой на базе ML, вибрационные датчики на периметре, экранирование серверных помещений от ПЭМИН (побочных электромагнитных излучений и наводок).

Аппаратные. Межсетевые экраны нового поколения (NGFW) — Palo Alto, Check Point, UserGate для российского рынка. Аппаратные модули безопасности (HSM) для хранения криптоключей. Серверы с поддержкой TPM 2.0, Secure Boot и Intel SGX/AMD SEV для изоляции рабочих нагрузок на уровне процессора.

Программные. DLP-системы (InfoWatch, Solar Dozor, Staffcop) анализируют исходящий трафик и блокируют передачу конфиденциальных файлов. SIEM-платформы (MaxPatrol SIEM, Kaspersky KUMA, Splunk) собирают логи со всей инфраструктуры и коррелируют события. EDR/XDR — следующий уровень после антивируса: детектируют атаки по поведенческим паттернам, а не сигнатурам.

Криптографические. Шифрование каналов связи (TLS 1.3, WireGuard, IPsec), шифрование данных на дисках (BitLocker, dm-crypt/LUKS), электронные подписи (КЭП через сертифицированные СКЗИ — КриптоПро, ViPNet). Криптография защищает не периметр, а сами данные — даже если злоумышленник получил физический доступ к носителю.

Правовая база защиты информации

Перед внедрением СЗИ определите категорию данных: от этого зависит и набор мер, и уровень защищённости по ФСТЭК.

Ключевые нормативные акты:

- Конституция РФ (ст. 23, 24) — право на тайну переписки, запрет на сбор данных о частной жизни без согласия.

- 152-ФЗ «О персональных данных» — обязанности оператора ПДн, требования к обработке и хранению, трансграничная передача.

- 98-ФЗ «О коммерческой тайне» — режим КТ, права обладателя, ответственность за разглашение.

- 149-ФЗ «Об информации» — общие принципы регулирования информационных отношений.

- Приказы ФСТЭК №17, №21, №239 — конкретные технические и организационные меры для ГИС, ИСПДн и объектов КИИ соответственно.

- ГОСТ Р 57580.1-2017 — стандарт для финансовых организаций (обязателен для банков и НФО).

Гражданский кодекс (ст. 1465–1472) дополнительно защищает ноу-хау как объект интеллектуальной собственности.

Техническая защита информации

Техническая защита — это связка оборудования, ПО и процессов, которая работает на всех уровнях: от физической безопасности стойки до мониторинга аномалий в сетевом трафике.

Порядок внедрения:

- Инвентаризация и классификация — составьте реестр информационных активов, присвойте категории по ценности и уровню конфиденциальности.

- Сегментация сети — изолируйте зоны обработки ПДн, финансовых данных и общего доступа через VLAN и firewall-правила.

- Контроль доступа — внедрите RBAC (ролевая модель), принцип минимальных привилегий. Привилегированные учётки — под PAM-систему.

- Мониторинг — SIEM для корреляции событий, NTA (Network Traffic Analysis) для обнаружения латерального перемещения.

- Резервное копирование — правило 3-2-1 (три копии, два типа носителей, одна off-site). Если вы ещё не определились с аппаратной базой, изучите, как выбрать сервер для бэкапов под реальные объёмы данных. Тестируйте восстановление, а не только создание бэкапов.

Самое слабое звено — пользователь с доменной учёткой и правами «на всё». Техническая защита без ограничения привилегий — как бронированная дверь с открытым окном.

Криптографическая защита информации

Криптография защищает не доступ к данным, а сами данные. Даже при компрометации хранилища зашифрованная информация остаётся бесполезной без ключа.

Три основных направления:

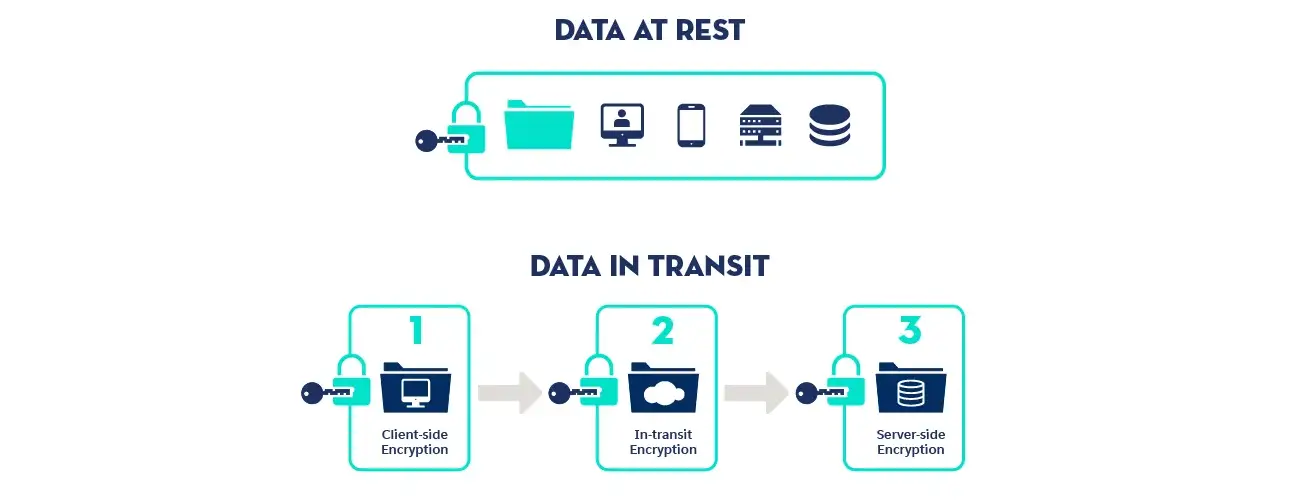

Шифрование при передаче (data-in-transit). TLS 1.3 для веб-трафика, IPsec или WireGuard для site-to-site VPN, SSH для администрирования. Протоколы ниже TLS 1.2 (SSL 3.0, TLS 1.0/1.1) отключены в актуальных ОС и браузерах — использовать их нельзя.

Шифрование при хранении (data-at-rest). Full disk encryption (BitLocker, LUKS), шифрование на уровне БД (TDE в MS SQL, PostgreSQL pgcrypto), шифрование бэкапов. Для соответствия российскому законодательству используются сертифицированные СКЗИ: КриптоПро CSP, ViPNet, «Континент».

Электронная подпись. КЭП (квалифицированная электронная подпись) имеет юридическую силу собственноручной подписи. Применяется в ЭДО, госзакупках, сдаче отчётности. Ключи хранятся на защищённых токенах (Рутокен, JaCarta).

Физическая защита

Физическая безопасность — фундамент, без которого программные и криптографические средства теряют смысл. Если злоумышленник получил физический доступ к серверу, считайте, что он получил доступ ко всему.

Что входит в периметр физзащиты:

- СКУД — контроллеры доступа с многофакторной аутентификацией (карта + PIN, карта + биометрия) на входах в серверные и зоны обработки данных.

- Видеонаблюдение — камеры с записью и хранением архива от 30 суток (требование для операторов ПДн). Аналитика на базе ML распознаёт нетипичное поведение: хвостование, длительное пребывание у стоек.

- Защита серверных — контроль температуры и влажности, газовое пожаротушение, бесперебойное электропитание (ИБП + ДГУ), экранирование от ПЭМИН. Подробнее о том, какие требования предъявляются к серверным помещениям, читайте в отдельном материале.

- Пропускной режим — журнал посещений, эскортирование гостей, запрет на пронос мобильных устройств в режимные зоны.

Обеспечение безопасности исходного кода

Защита исходного кода необходима для устранения кибератак с целью кражи информации и сохранения конфиденциальности данных. Если код не защитить, это может привести к потере всей системы и ПО.

Защитить исходный код можно юридически (создав документы, которые будут регулировать и подтверждать защиту) или технически (использовать шифры, специальные инструменты или создать спутанную программную цепочку кода).

Код может быть передан с помощью различных способов, например архивы, таблицы, документы. Поэтому важно продумать все способы передачи и обеспечить полную безопасность.

SOC (Security Operation Center)

SOC — это команда, которая 24/7 мониторит инфраструктуру, детектирует инциденты и координирует реагирование. Проще говоря — диспетчерская кибербезопасности.

Три модели построения:

- Внутренний SOC — собственный штат аналитиков L1–L3, своя SIEM-платформа, полный контроль. Дорого: от 15–20 млн ₽/год на зарплаты и лицензии.

- Гибридный SOC — часть функций (L1-мониторинг) отдаётся MSSP-провайдеру, L2–L3 и threat hunting остаются in-house. Компромисс между контролем и бюджетом.

- SOC-as-a-Service — полностью аутсорсинговая модель. Подходит для компаний до 500 сотрудников, где содержать собственную команду экономически нецелесообразно.

Ядро SOC — SIEM + SOAR. SIEM собирает и коррелирует логи, SOAR автоматизирует реагирование по playbook'ам. Без автоматизации аналитики тонут в ложных срабатываниях: в среднем SIEM генерирует тысячи алертов в сутки, из которых значимых — единицы.

Многофакторная аутентификация (MFA)

MFA — это когда для входа недостаточно одного пароля. Нужен второй (а иногда третий) фактор из другой категории: то, что знаешь (пароль), то, что имеешь (токен, телефон), то, чем являешься (биометрия).

Почему это критично: по данным отчётов крупных вендоров, скомпрометированные учётные данные — причина подавляющего большинства утечек. MFA блокирует атаку, даже если логин и пароль уже в руках злоумышленника.

Типы второго фактора по убыванию надёжности:

- Аппаратные ключи (YubiKey, Рутокен) — FIDO2/WebAuthn. Не подвержены фишингу. Лучший вариант для привилегированных учёток.

- TOTP-приложения (Google Authenticator, «Яндекс.Ключ», Authy) — генерируют одноразовые коды без участия оператора связи.

- Push-уведомления — через корпоративные приложения (MS Authenticator, Duo). Удобно, но уязвимы к MFA-fatigue атакам (бомбардировка пушами).

- SMS-коды — хуже всего: перехват через SS7, SIM-swap, социальную инженерию. Для корпоративных систем — неприемлемый вариант.

Адаптивная аутентификация (risk-based) анализирует контекст входа: геолокацию, устройство, время, поведенческие паттерны. Если всё привычно — достаточно пароля. Аномалия (вход из другой страны, новое устройство) — запрашивается дополнительный фактор.

IRP и SOAR: автоматизация реагирования

IRP (Incident Response Platform) — платформа управления инцидентами ИБ. Она фиксирует инцидент, запускает сценарий реагирования (playbook), координирует действия команды и сохраняет полную хронологию для последующего разбора.

Эволюция IRP — SOAR (Security Orchestration, Automation and Response). Разница: SOAR не просто управляет тикетами, а автоматически выполняет действия: изолирует хост, блокирует IP на файрволе, обогащает индикаторы компрометации (IoC) через TI-фиды. Аналитику остаётся подтвердить или скорректировать решение.

Пример playbook'а: SIEM обнаруживает brute-force на RDP → SOAR автоматически блокирует IP-источник на NGFW, отключает скомпрометированную учётку в AD, создаёт тикет в системе и уведомляет дежурного аналитика. Время реакции — секунды, а не минуты.

На российском рынке IRP/SOAR представлены: R-Vision IRP, Security Vision, Innostage IRP. Для интеграции с зарубежными SIEM (Splunk, QRadar) есть Palo Alto XSOAR и Swimlane.

Угрозы информационной безопасности

Угрозы ИБ удобнее делить по вектору атаки, а не по абстрактным категориям.

Внешние:

- Ransomware — шифровальщики остаются угрозой №1 для бизнеса. Средний простой после атаки — 21 день, средний ущерб для среднего бизнеса — десятки миллионов рублей.

- Фишинг и социальная инженерия — точка входа для 70–80% целевых атак. Целевой фишинг (spear-phishing) обходит спам-фильтры, потому что письмо адресовано конкретному сотруднику.

- Эксплуатация уязвимостей — непропатченные сервисы на периметре (Exchange, VPN-шлюзы, RDP). Среднее время между публикацией CVE и первым эксплойтом сократилось до нескольких дней.

- Supply chain-атаки — компрометация через доверенного подрядчика или обновление ПО.

Внутренние:

- Инсайдеры — сотрудник с легитимным доступом копирует базу клиентов на флешку. DLP поможет, если правильно настроена.

- Человеческий фактор — случайная отправка конфиденциального файла не тому адресату, потеря ноутбука, слабые пароли.

- Shadow IT — сотрудники используют личные облачные сервисы, мессенджеры и SaaS-инструменты в обход корпоративных политик.

Задачи специалиста по ИБ

Инженер ИБ — это не «человек, который ставит антивирус». Это специалист, который строит и поддерживает систему защиты на всех уровнях.

Что входит в зону ответственности:

- Аудит и оценка рисков — регулярный анализ угроз, пентесты (внешние и внутренние), аудит конфигураций. О том, как подготовить серверную инфраструктуру к ИБ-аудиту, мы рассказывали отдельно.

- Проектирование архитектуры ИБ — сегментация сети, выбор и внедрение СЗИ, разработка политик.

- Мониторинг и реагирование — работа в SOC, разбор инцидентов, форензика (digital forensics) после атак.

- Compliance — обеспечение соответствия требованиям регуляторов (ФСТЭК, ФСБ, ЦБ), подготовка к проверкам.

- Обучение персонала — проведение awareness-программ, разработка инструкций, тестирование сотрудников на устойчивость к фишингу.

Хороший ИБ-шник думает не «как бы нас не взломали», а «когда нас взломают — как быстро мы об этом узнаем и восстановимся». Это и есть зрелый подход к информационной безопасности.