KVM-over-IP: удаленное управление сервером на аппаратном уровне

SSH недоступен. VPN не поднимается. Сервер завис — и единственный способ понять, что происходит, это физически стоять перед ним в серверной. Знакомо? KVM-over-IP решает именно эту задачу — доступ к серверу на уровне железа, вне зависимости от состояния операционной системы и сети.

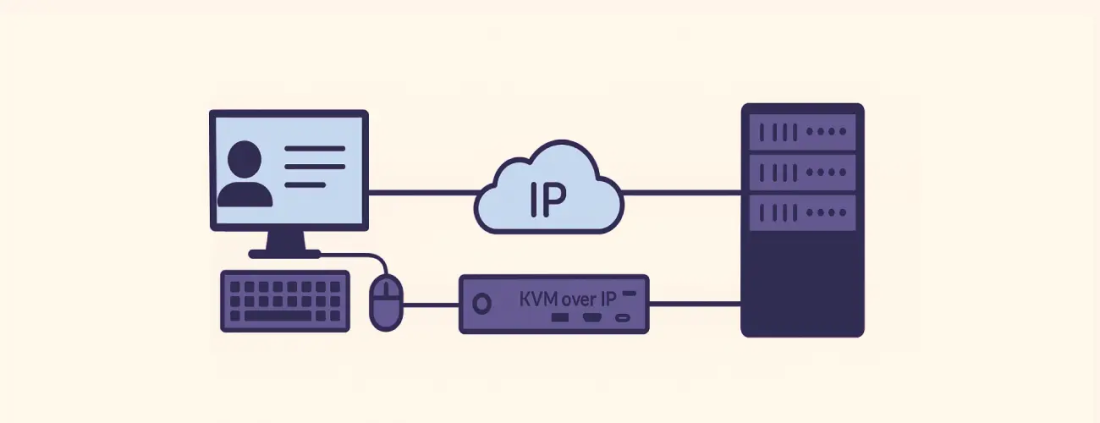

KVM расшифровывается просто: Keyboard, Video, Mouse. Это не виртуализация и не протокол удалённого рабочего стола — это эмуляция физического присутствия. Устройство перехватывает видеосигнал, эмулирует клавиатуру и мышь, передаёт всё это по IP. Вы получаете браузерный или клиентский интерфейс, который работает так, будто вы сидите прямо перед монитором сервера.

Принципиальное отличие от RDP, VNC и SSH одно: KVM-over-IP не требует работающей ОС. Совсем. Он захватывает видеосигнал с видеовыхода, а не с рабочего стола. Это значит — доступ к BIOS/UEFI, загрузчику, диагностике до старта ОС, управление питанием через ATX-пины. Сервер завис намертво с kernel panic? BSOD заморозил экран? Шифровальщик убил сетевой стек? KVM-консоль всё равно работает.

Используют это везде: дата-центры, удалённые филиалы без постоянного персонала, лаборатории, edge-узлы, и — всё чаще — домашние серверы продвинутых энтузиастов.

Что реально умеет KVM-over-IP

Перечислять возможности списком — значит потерять половину смысла. Разберём то, что действительно меняет операционную реальность.

Управление на уровне BIOS/UEFI. Через IP KVM переключатель можно зайти в BIOS, сменить boot order, отключить проблемное устройство, запустить встроенную диагностику — всё до того, как ОС хотя бы начала грузиться. Это закрывает огромный класс инцидентов: сбитый загрузчик после неудачного обновления, неправильный boot device после замены диска, зависание на POST из-за нового модуля памяти.

Виртуальные носители. Современные решения умеют монтировать ISO-образ по сети как локальный CD/DVD или USB-накопитель. Переустановка ОС, загрузка rescue-образа, обновление прошивки — без физического носителя и без поездки в стойку. Образ живёт на вашем ноутбуке или NFS-шаре, сервер его видит как подключённый диск.

Управление питанием. Не через ACPI (который может не реагировать при зависшей ОС), а напрямую — через интеграцию с ATX-питанием материнской платы. Hard reset, принудительное выключение, включение — как кнопка на корпусе, только через браузер из любой точки мира.

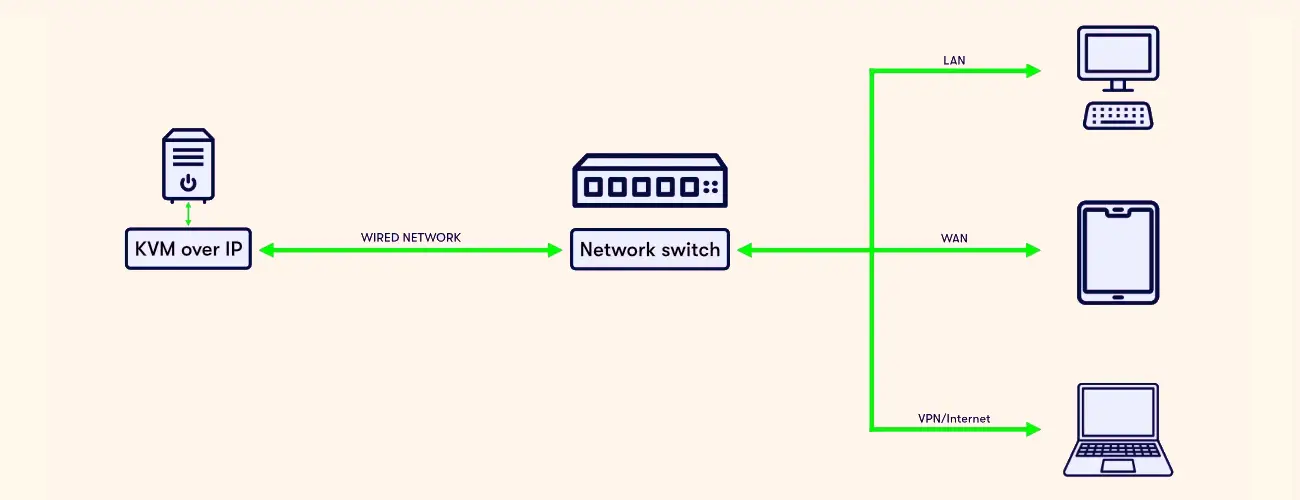

Внеполосный доступ (OOB). KVM-over-IP работает по отдельному сетевому интерфейсу, изолированному от основной сети сервера. Рухнула основная сеть, упал bonding, сгорел сетевой адаптер — OOB-канал при этом живёт своей жизнью. Это не опция, это архитектурное требование.

Независимость от платформы. Неважно, что стоит на хосте — Linux, Windows Server, ESXi, Hyper-V, Proxmox или голое железо без ОС вообще. KVM просто захватывает видео и эмулирует HID. Это делает его универсальным инструментом в

Безопасность: где чаще всего стреляют в ногу

IP KVM переключатель — это буквально «ключи от всего». Кто получил к нему доступ, тот может перезаписать прошивку, переустановить ОС, вытащить данные, изменить настройки BIOS. Полный контроль, не оставляющий следов на уровне ОС.

При этом типичная картина в индустрии выглядит так: IPMI/BMC торчит в интернет напрямую, пароль — дефолтный admin/admin или ADMIN/ADMIN (это реальные дефолты у крупных вендоров), прошивка не обновлялась с момента покупки сервера. В 2019 году исследователи обнаруживали сотни тысяч таких интерфейсов через Shodan. Ситуация с тех пор улучшилась, но не кардинально.

Нормальная архитектура OOB-доступа строится вокруг нескольких принципов:

- Изолированная OOB-VLAN — управляющие интерфейсы никогда не смешиваются с продакшн-трафиком. Физически отдельный коммутатор или хотя бы строгая сегментация.

- Доступ только через VPN или бастионный хост — никакого прямого выхода KVM-интерфейса в публичную сеть. Никогда.

- MFA для входа — пароль как единственный фактор недостаточен для чего-то с таким уровнем доступа.

- Актуальные прошивки — BMC-интерфейсы регулярно получают CVE. Обновляйте. Это не рекомендация, это гигиена.

- Централизованные логи — все сессии пишутся, доступ к KVM аудируется. Вы должны знать, кто и когда заходил — это базовое требование при подготовке серверной инфраструктуры к ИБ-аудиту.

Экономика вопроса

Посчитаем честно. Один ночной выезд инженера в московский дата-центр — это минимум 3–5 часов времени с учётом дороги, такси, потраченный сон и утраченная концентрация на следующий день. По рыночным ставкам это 8 000–15 000 ₽ прямых затрат только на человека. Плюс время простоя сервиса.

Внешний IP KVM переключатель на одну стойку — Raritan, Aten, Lantronix — стоит от 30 000 до 150 000 ₽ в зависимости от количества портов и функциональности. DIY-решение на базе PiKVM v4 обходится в 10 000–15 000 ₽. Окупаемость при двух-трёх инцидентах в год очевидна.

Для выбора формата — встроенный BMC или внешний KVM-свитч — полезна такая разбивка:

| Критерий | Встроенный BMC (iDRAC, iLO, IPMI) | Внешний KVM-свитч |

|---|---|---|

| Стоимость | Включена в сервер | Отдельный CAPEX |

| Охват | Один сервер | Несколько серверов / стойка |

| Поддержка legacy | Зависит от железа | Любое оборудование с VGA/HDMI |

| Виртуальные носители | Есть в enterprise-версиях | Есть в большинстве решений |

| Управление питанием | Полное | Зависит от модели |

| Применимость | Новые серверы с BMC | Старое железо, неоднородный парк |

Встроенный BMC достаточен, если весь парк — это актуальные серверы Dell, HP, Supermicro с нормальными лицензиями на iDRAC/iLO. Внешний KVM-свитч нужен там, где есть старое железо без нормального BMC, смешанные платформы или требование централизованного управления целым залом из одной точки.

Как выбирать и что проверять перед покупкой

Рынок IP KVM неоднороден. Есть enterprise-монстры за 500 000 ₽, есть вполне рабочие решения за 15 000 ₽. Разница — в деталях, которые важны именно для вашей задачи.

На что смотреть:

Разрешение и fps. Минимум — 1920×1080 при 30 fps для комфортной работы. Некоторые бюджетные решения дают 1024×768 и ощутимый лаг — это мучительно при работе с графическими инсталляторами.

Виртуальные носители. Проверьте, поддерживает ли устройство монтирование образов через сеть, а не только локальный USB. Это критично, если ISO живут на сетевом хранилище.

Управление питанием. Нужна ли интеграция с ATX-питанием или достаточно IPMI Power Control? Для машин с нестабильным ACPI — только физический ATX.

Количество портов и одновременных сессий. Свитч на 8 портов с одной одновременной сессией — это узкое место в команде из трёх человек.

Шифрование и аутентификация. TLS 1.2+, поддержка LDAP/AD для централизованного управления правами, журнал сессий. Без этого — не production.

Сетевое планирование. OOB-VLAN нужно проложить отдельно. Убедитесь, что коммутаторы управления вынесены физически или хотя бы логически. QoS для видеотрафика KVM стоит настроить — иначе в момент инцидента, когда сеть под нагрузкой, картинка поплывёт именно тогда, когда она нужна.

Интеграция. Хорошие решения умеют в SNMP, Syslog, иногда — REST API. Это позволяет встроить KVM в мониторинг и CMDB, а не держать его как изолированный остров.

Организации, которые однажды выстраивают нормальную OOB-инфраструктуру — с изолированными VLAN, выделенными управляющими коммутаторами и соблюдением требований к серверным помещениям — потом с трудом вспоминают, как вообще жили без неё. Когда удалённый доступ к серверу работает независимо от состояния ОС и сети — это меняет не только операционные процессы, но и подход к планированию инцидентов. Ночные выезды из категории «неизбежного зла» переходят в категорию «редкого исключения». А это уже другое качество жизни — и для инженеров, и для бизнеса.